Gestión de la seguridad informática en la empresa

Tutor personal y ejercicios prácticos

Hasta 100% bonificable para trabajadores en activo

INICIO: cada miércoles y viernes

Con este curso online, obtienes 4 créditos Universitarios Europeos (ECTS) puntuables en concursos-oposición, traslados, bolsas de contratación, oposiciones y plazas interinas.

Bonifica tu formación

Una de las grandes ventajas de nuestros cursos privados es que son hasta 100% bonificables para personas trabajadoras contratadas por cuenta ajena. Si quieres bonificar tu formación, desde Femxa te asesoramos y realizamos todos los trámites necesarios para que puedas disfrutar del curso de manera totalmente gratuita gracias al crédito FUNDAE disponible en tu empresa. ¡Rellena el formulario Solicita información para consultarnos tu caso y te explicamos el procedimiento!

Temario

¿Cuáles son los objetivos del curso?

Con este curso online de Gestión de la seguridad informática en la empresa, aprenderás las herramientas necesarias para proteger tu negocio de las amenazas de la red.

¿Qué vas a aprender?

1. INTRODUCCIÓN A LA SEGURIDAD.

- Introducción a la seguridad de información.

- Modelo de ciclo de vida de la seguridad de la información.

- Confidencialidad, integridad y disponibilidad. Principios de protección de la seguridad de la información.

- Políticas de seguridad.

- Tácticas de ataque.

- Concepto de hacking.

- Árbol de ataque.

- Lista de amenazas para la seguridad de la información.

- Vulnerabilidades.

- Vulnerabilidades en sistemas Windows.

- Vulnerabilidades en aplicaciones multiplataforma.

- Vulnerabilidades en sistemas Unix y Mac OS.

- Buenas prácticas y salvaguardas para la seguridad de la red.

- Recomendaciones para la seguridad de su red.

2. POLÍTICAS DE SEGURIDAD.

- Introducción a las políticas de seguridad.

- ¿Por qué son importantes las políticas?

- Qué debe de contener una política de seguridad.

- Lo que no debe contener una política de seguridad.

- Cómo conformar una política de seguridad informática.

- Hacer que se cumplan las decisiones sobre estrategia y políticas.

3. AUDITORÍA Y NORMATIVA DE SEGURIDAD.

- Introducción a la auditoría de seguridad de la información y a los sistemas de gestión de seguridad de la información.

- Ciclo del sistema de gestión de seguridad de la información.

- Seguridad de la información.

- Definiciones y clasificación de los activos.

- Seguridad humana, seguridad física y del entorno.

- Gestión de comunicaciones y operaciones.

- Control de accesos.

- Gestión de continuidad del negocio.

- Conformidad y legalidad.

4. ESTRATEGIAS DE SEGURIDAD.

- Menor privilegio.

- Defensa en profundidad.

- Punto de choque.

- El eslabón más débil.

- Postura de fallo seguro.

- Postura de negación establecida: lo que no está prohibido.

- Postura de permiso establecido: lo que no está permitido.

- Participación universal.

- Diversificación de la defensa.

- Simplicidad.

5. EXPLORACIÓN DE LAS REDES.

- Exploración de la red.

- Inventario de una red. Herramientas del reconocimiento.

- NMAP Y SCANLINE.

- Reconocimiento. Limitar y explorar.

- Reconocimiento. Exploración.

- Reconocimiento. Enumerar.

6. ATAQUES REMOTOS Y LOCALES.

- Clasificación de los ataques.

- Ataques remotos en UNIX.

- Ataques remotos sobre servicios inseguros en UNIX.

- Ataques locales en UNIX.

- ¿Qué hacer si recibimos un ataque?

7. SEGURIDAD EN REDES ILANÁMBRICAS.

- Introducción.

- Introducción al estándar inalámbrico 802.11 – WIFI.

- Topologías.

- Seguridad en redes Wireless. Redes abiertas.

- WEP.

- WEP. Ataques.

- Otros mecanismos de cifrado.

8. CRIPTOGRAFÍA Y CRIPTOANÁLISIS.

- Criptografía y criptoanálisis: introducción y definición.

- Cifrado y descifrado.

- Ejemplo de cifrado: relleno de una sola vez y criptografía clásica.

- Ejemplo de cifrado: criptografía moderna.

- Comentarios sobre claves públicas y privadas: sesiones.

9. AUTENTICACIÓN.

- Validación de identificación en redes.

- Validación de identificación en redes: métodos de autenticación.

- Validación de identificación basada en clave secreta compartida: protocolo.

- Establecimiento de una clave compartida: intercambio de claves Diffie-Hellman.

- Validación de identificación usando un centro de distribución de claves.

- Protocolo de autenticación Kerberos.

- Validación de identificación de clave pública.

- Validación de identificación de clave pública: protocolo de interbloqueo.

Titulación

Los alumnos que superen esta formación, obtendrán una doble titulación:

- Diploma de aprovechamiento expedido por Femxa.

- Título certificado por la Universidad Nebrija*

* Esta enseñanza no conduce a la obtención de un título con valor oficial. Con este curso online, obtienes 4 créditos Universitarios Europeos (ECTS) puntuables en concursos-oposición, traslados, bolsas de contratación, oposiciones y plazas interinas.

*⚠ IMPORTANTE: Para no tener problemas en el baremo de tus créditos, consulta su validez previamente en las bases de la convocatoria a la que te quieres presentar.

Metodología

Nuestra metodología online está pensada para que tú, como alumno, adquieras un nivel de conocimiento adecuado a tu ocupación profesional. Te ofrecemos un nivel alto de interactividad que sirve de refuerzo al aprendizaje y a la asimilación de la información.

100% Online: flexibilidad.

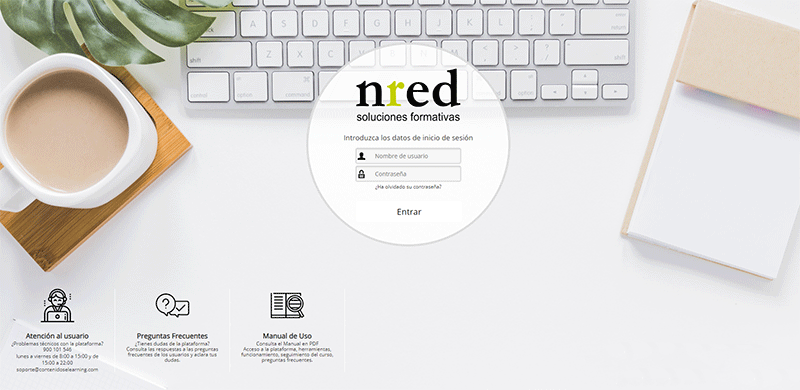

Una vez confirmado el pago, formalizaremos tu matrícula en el curso y, el día del inicio (miércoles o viernes), recibirás un correo electrónico con tus claves de acceso al Campus Virtual.

Además, el ritmo y el itinerario didáctico del curso están diseñados para ser conciliados con tus responsabilidades personales y laborales. ¡Tú organizas tu tiempo!

¿Qué te vas a encontrar?:

Una vez dentro del Campus, podrás descargar y estudiar el material didáctico, ver videotutoriales explicativos, participar en foros de debate, plantear tus dudas a tu tutor personal, leer documentación complementaria, realizar las actividades o interactuar con otros alumnos.

FÁCIL DE UTILIZAR

No se necesitan conocimientos específicos de informática para realizar el curso. Nuestra plataforma online te guiará paso a paso en todo el proceso de formación.

TUTOR PERSONAL

Resuelve todas tus dudas en directo en horario de tutorías o consulta con tu tutor personal a través de email.

DESDE CUALQUIER PC

Sin desplazamientos. Estés donde estés, con tus claves de acceso podrás hacer el curso desde cualquier ordenador.

VÍDEOS Y HERRAMIENTAS MULTIMEDIA

Foros, chats, casos prácticos y múltiples videos que harán que tu aprendizaje sea mucho más ameno.

DISPONIBLE LAS 24 HORAS

¡Conéctate en cualquier momento del día!

CONTENIDO DESCARGABLE

Podrás descargar el material del curso y todo el material complementario.

SOPORTE TÉCNICO

Contarás con el apoyo de un equipo de soporte informático para cualquier necesidad que pueda surgirte.

TUTORÍAS TELEFÓNICAS

Contarás con la posibilidad de contactar con tu tutor telefónicamente.

Precios

Este curso tiene aplicado un 40% de descuento sobre el PVP de 750,00 €, que se aplica exclusivamente a ventas directas por web.

Puedes pagar el curso a través de Paypal, transferencia bancaria o con tu tarjeta de crédito. Además, si el importe supera los 50€, puedes fraccionar el pago en cómodas cuotas de 3, 6 o 12, meses al momento y sin papeleo.

Si estás trabajando por cuenta ajena en España y quieres bonificar el curso a través del crédito de formación anual del que dispone tu empresa, en FEMXA nos encargamos de todo el proceso de gestión de la bonificación. ¡Consúltanos tu caso!

En Femxa cuidamos de nuestros alumnos.

¿Ya has realizado algún curso con nosotros? Tu esfuerzo y tu constancia tienen recompensa. Ahora, sólo por haber completado formación con nosotros en los dos últimos años, disfrutarás de mayores ventajas, porque ¡Para nosotros eres un alumno ejemplar!

Premiamos tu confianza con un cupón de descuento del 10% adicional. ¡Hasta un 50% de descuento en todo nuestro catálogo! Inicia sesión para consultar tu código de cupón.

Opiniones

"Un curso muy interesante que te explica todo lo que necesitas saber para enfrentarte a las amenazas de Internet."

Pilar Gutiérrez